Розробники архіватора 7-Zip усунули ризики шляхом виправлення, але ця програма не має функції автоматичного оновлення і багато користувачів часто використовують застарілі версії, тому наполегливо рекомендується завантажити найновішу версію програми, щоб захиститися від цієї вразливості

Вразливість в архіваторі 7-Zip, що дозволяє зловмисникам обходити функцію безпеки у Windows під назвою Mark of the Web (MotW), використовується російськими хакерами як атака нульового дня з вересня 2024 року. Згідно із дослідженнями Trend Micro, ця вразливість була використана в кібератаках зі SmokeLoader, спрямованих на український уряд і приватні компанії. Про це повідомляє Foreign Ukraine з посиланням на американське видання Bleeping Computer.

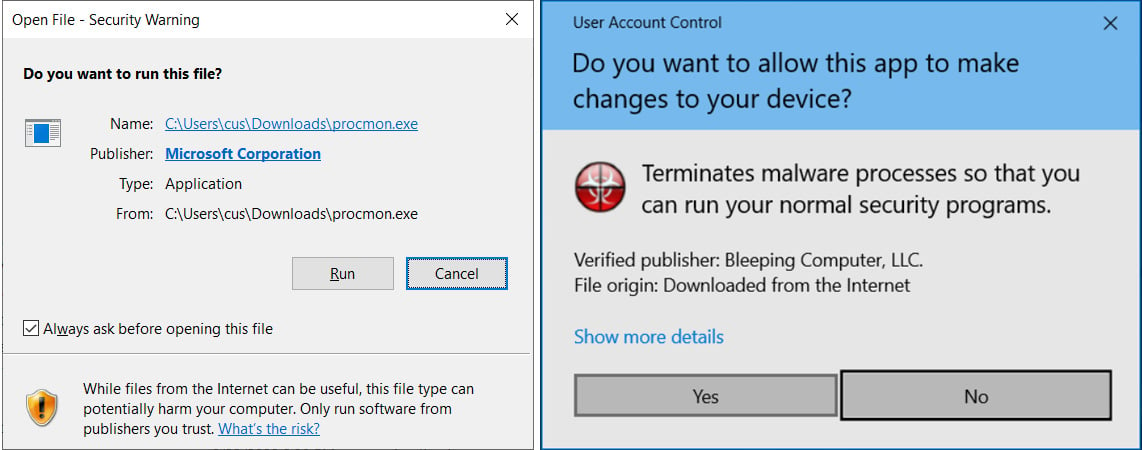

Mark of the Web – це функція безпеки Windows, розроблена для попередження користувачів про те, що файл, який вони планують відкрити, походить із ненадійних джерел, і вимагає підтвердження через додаткове повідомлення. Обхід MotW дозволяє шкідливим файлам запускатися на пристрої жертви без попередження.

При завантаженні документів та виконуваних файлів з інтернету або отриманні їх як вкладень в електронній пошті, Windows додає до файлу спеціальний альтернативний потік даних «Zone.Id», відомий як Mark of the Web (MoTW).

Під час спроби відкрити завантажений файл, Windows перевіряє наявність MoTW і, якщо вона є, відображає додаткові попередження для користувача, запитуючи підтвердження запуску файлу. Аналогічно, при відкритті документа у Word або Excel із позначкою MoTW, Microsoft Office генерує додаткові попередження і відключає макроси.

Джерело: BleepingComputer

Оскільки функції безпеки MoTW запобігають автоматичному запуску небезпечних файлів, зловмисники часто шукають способи обходу цього механізму, щоб їхні файли виконувалися без взаємодії із користувачем.

Протягом багатьох років дослідники кібербезпеки закликали розробників 7-Zip додати підтримку Mark of the Web, але ця функція була реалізована лише у 2022 році.

Обхід MoTW, який використаний в атаках

Команда Zero Day Initiative (ZDI) компанії Trend Micro вперше виявила цю вразливість, яка тепер відстежується як CVE-2025-0411, 25 вересня 2024 року, спостерігаючи її використання російськими кіберзлочинцями.

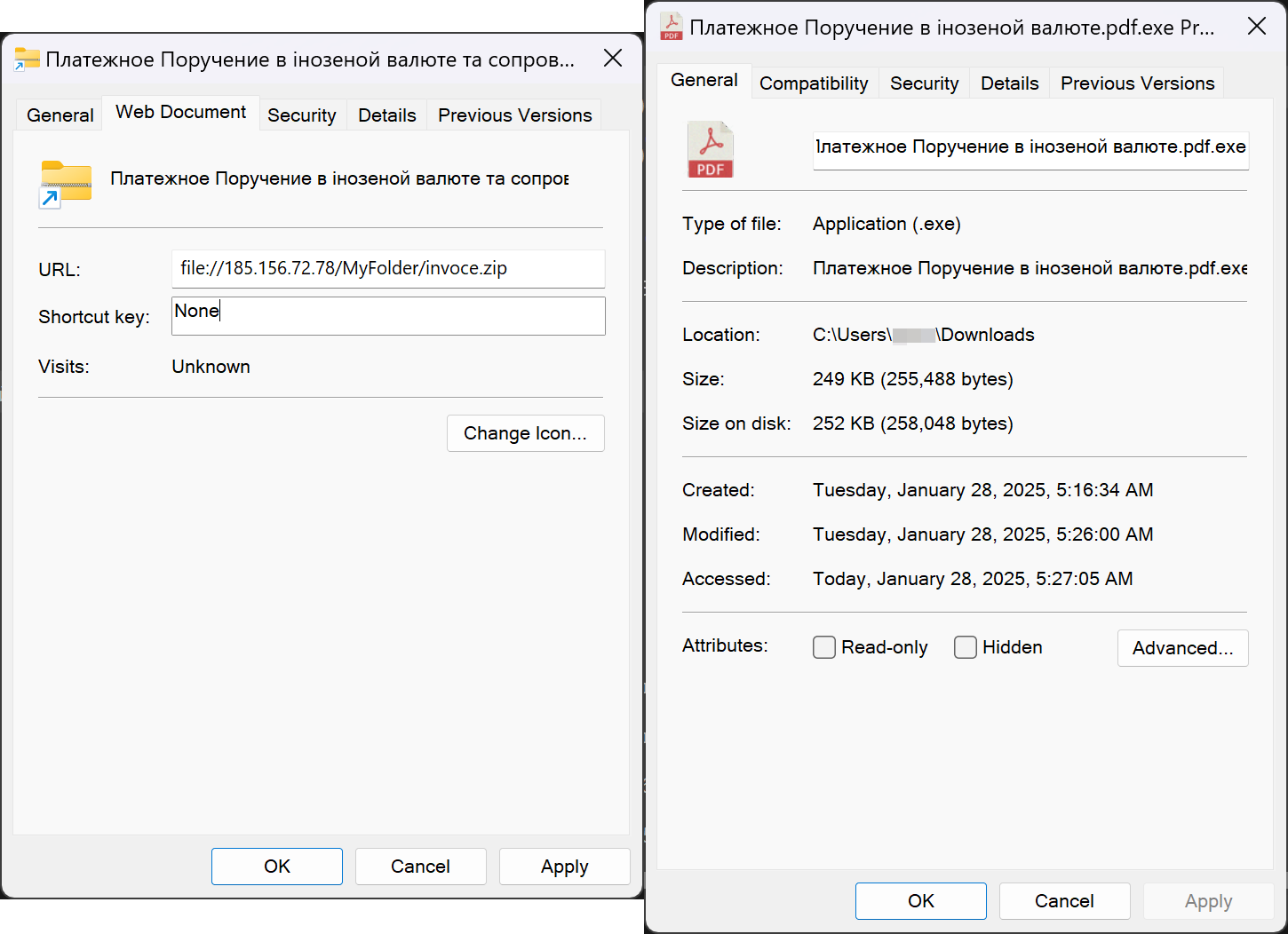

Хакери використовували CVE-2025-0411, застосовуючи подвійне архівування (архів в архіві), щоб скористатися відсутністю успадкування позначки MoTW. Це дозволяло відкривати шкідливі файли без спрацьовування попереджень.

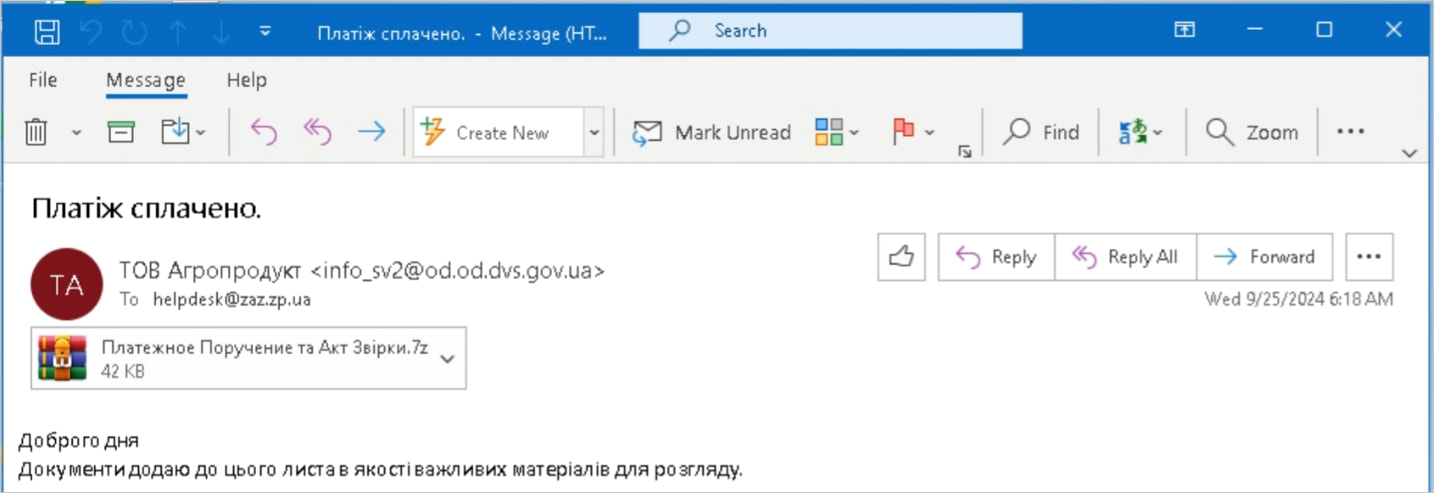

Спеціально створені архіви надсилалися жертвам через фішингові електронні листи із компрометованих акаунтів українських урядових установ, що допомагало обходити системи безпеки та робило повідомлення більш правдоподібними.

Джерело: Trend Micro

Використовуючи техніки гомогліфів, зловмисники приховували свій шкідливий код у файлах 7-Zip, маскуючи їх під нешкідливі документи Word або PDF.

Хоча відкриття зовнішнього архіву зберігало позначку MoTW, через вразливість CVE-2025-0411 ця позначка не передавався вмісту внутрішнього архіву, що дозволяло безперешкодно запускати шкідливі скрипти та виконувані файли.

Джерело: Trend Micro

На фінальному етапі атаки завантажувався шкідливий код SmokeLoader — завантажувач шкідливих програм, який раніше використовувався для встановлення інфостілерів, троянів, програм-вимагачів або створення бекдорів для стійкого доступу.

За даними Trend Micro, ці атаки вплинули на такі організації в Україні:

- Державна виконавча служба України (ДВС) – Міністерство юстиції

- Запорізький автомобілебудівний завод (ПрАТ «ЗАЗ») – виробник автомобілів, автобусів і вантажівок

- Київпастранс – Київська міська транспортна служба

- Компанія SEA – виробник побутової техніки, електрообладнання та електроніки

- Верховинська районна державна адміністрація – Івано-Франківська область

- VUSA – страхова компанія

- Дніпровська міська регіональна аптека – регіональна аптечна мережа

- Київводоканал – Київська компанія водопостачання

- Заліщицька міська рада – міська рада

Оновлення 7-Zip

Хоча вразливість нульового дня була виявлена ще у вересні 2024 року, компанія Trend Micro надала розробникам 7-Zip працездатний доказ концепції (PoC-експлойт) лише 1 жовтня 2024 року.

Розробники усунули ризики шляхом виправлення, реалізованого у версії від 24 вересня 2024 року, яку випустили 30 листопада 2024 року. Однак, 7-Zip не має функції автоматичного оновлення, тому багато користувачів часто використовують застарілі версії.

Тому наполегливо рекомендується завантажити найновішу версію програми, щоб захиститися від цієї вразливості.